Bewusste Entscheidungen bei sensiblen Systemeingriffen

Restore-Vorgänge sind ein fester Bestandteil moderner IT- und Compliance-Strukturen. Je nach Einsatzszenario greifen sie direkt in laufende Systeme ein und erfordern daher ein hohes Maß an Sorgfalt, Klarheit und Verantwortungsbewusstsein.

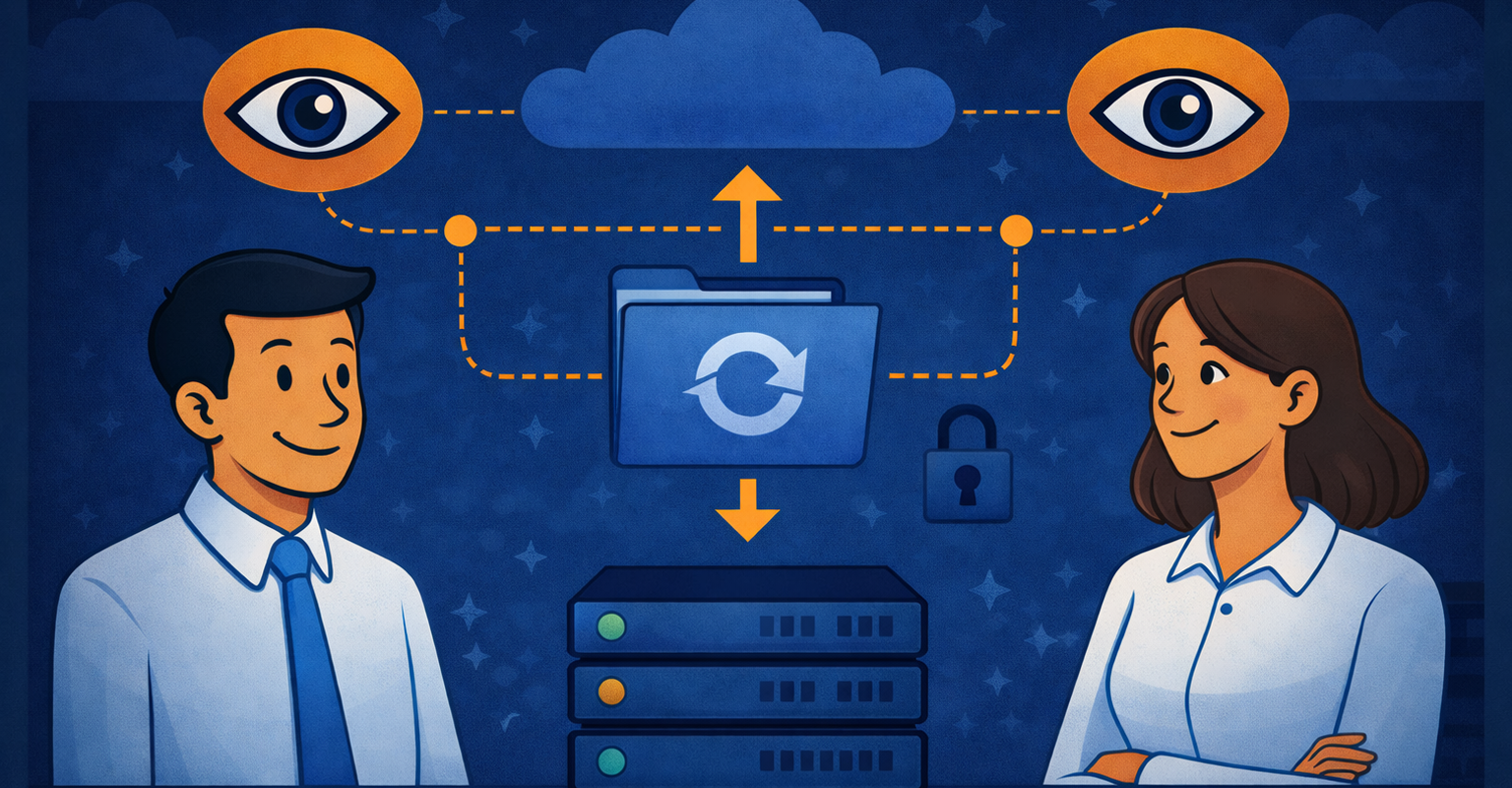

Mit der neuen Vier-Augen-Zugriffskontrolle beim Restore erweitern wir den bestehenden Funktionsumfang gezielt um eine zusätzliche optional organisatorische Absicherung, ohne bestehende Prozesse zu entwerten oder unnötig zu verkomplizieren.

Warum eine zusätzliche Zugriffskontrolle sinnvoll ist?

In vielen Organisationen werden Restore-Vorgänge von berechtigten Administratoren durchgeführt. Dennoch gibt es Situationen, in denen eine zweite Einschätzung oder Freigabe sinnvoll ist, etwa um Fehlbedienungen zu vermeiden oder Entscheidungen bewusst abzusichern.

Die Vier-Augen-Zugriffskontrolle unterstützt genau diesen Ansatz:

Sie ergänzt bestehende Berechtigungs- und Sicherheitskonzepte um eine zusätzliche Freigabestufe.

Das Feature eignet sich besonders für:

- produktive Systeme mit geschäftsrelevanten Daten

- sensible Umgebungen, in denen Wiederherstellungen bewusst geprüft werden sollen

- Organisationen mit klaren Rollen- und Verantwortungsmodellen

- Teams, die Restore-Vorgänge organisatorisch sauber absichern möchten

Der Mehrwert im Überblick

- Zusätzliche Sicherheitsebene

Restore-Vorgänge können mit einer zweiten Freigabe durchgeführt werden.

- Klare Verantwortlichkeiten

Entscheidungen werden bewusst getroffen und verteilt.

- Strukturierter Ablauf

Der Restore-Prozess wird um eine klar definierte Freigabestufe erweitert.

- Nahtlose Integration

Das Feature fügt sich in bestehende Abläufe ein, ohne diese grundlegend zu verändern.

So funktioniert die Vier-Augen-Zugriffskontrolle

Der Ablauf ist bewusst einfach und transparent gehalten:

Initiierung des Restore-Vorgangs

Ein Administrator startet den Restore wie gewohnt.

Einbindung einer zweiten berechtigten Person

Diese erhält automatisch eine E-Mail zur Freigabe oder Ablehnung.

Freigabe & Durchführung

Nach der Freigabe wird der Administrator informiert.

Ein Direktlink führt zum konkreten Restore-Fall im Portal.

Nachvollziehbarer Prozess

Der gesamte Ablauf bleibt klar strukturiert und dokumentiert.

Zusätzliche Sicherheit durch das Vier-Augen-Prinzip beim Restore

Dieses Feature ist kein Ersatz bestehender Sicherheitsmechanismen, sondern eine gezielte Erweiterung. Sie unterstützt Organisationen dabei, Restore-Vorgänge bewusst, strukturiert und verantwortungsvoll durchzuführen. Insbesondere dort, wo zusätzliche Absicherung sinnvoll ist.